Γράφει ο Γιάννης Κωνσταντινίδης*

Αυτό το άρθρο εξετάζει επιφανειακά τρεις βασικές τεχνολογίες που χρησιμοποιούνται για την πρόσβαση σε υπηρεσίες του Διαδικτύου και αναδεικνύει τους μηχανισμούς που επιτρέπουν την περαιτέρω ενίσχυση της ιδιωτικότητας των χρηστών. Παράλληλα, αποσαφηνίζει μερικές λανθασμένες αντιλήψεις σχετικά με τη φύση και τη λειτουργία αυτών των τεχνολογιών και προτείνει τρόπους προφύλαξης από συνηθισμένες κακόβουλες ενέργειες.

HTTPS

Τα HTTP και HTTPS πρόκειται για δύο πρωτόκολλα που χρησιμοποιούνται στη δικτυακή επικοινωνία στο επίπεδο των εφαρμογών και είναι ιδιαίτερα γνωστά για την πρόσβαση σε υπηρεσίες του ιστού, κοινώς για την περιήγηση σε ιστοσελίδες, μέσα από κάποιον φυλλομετρητή ιστού (web browser).

Το HTTPS, σε αντίθεση με το HTTP, διαθέτει πρόσθετα χαρακτηριστικά ασφάλειας και αξιοποιεί το κρυπτογραφικό πρωτόκολλο TLS για την προστασία της εμπιστευτικότητας (confidentiality) και της ακεραιότητας (integrity) των δεδομένων που μεταδίδονται. Αυτό είναι ιδιαίτερα σημαντικό στην περίπτωση που αποστέλλονται «ευαίσθητες» πληροφορίες, όπως π.χ. κωδικοί πρόσβασης σε ιστοσελίδες.

Απεναντίας, στο πρωτόκολλο HTTP τα δεδομένα διαβιβάζονται σε μορφή απλού κειμένου (plain text) και επομένως είναι πάρα πολύ εύκολη η υποκλοπή ή/και η τροποποίηση τους από τρίτους.

Στο Διαδίκτυο, αρκετές φορές, γίνεται αναφορά αποκλειστικά στο πρωτόκολλο SSL. Ωστόσο, τo πρωτόκολλο SSL πλέον δε χρησιμοποιείται στην πράξη και έχει αντικατασταθεί από το TLS. Ένας από τους λόγους που εξακολουθεί να επικρατεί το ακρωνύμιο SSL είναι ενδεχομένως η εξαιρετικά δημοφιλής βιβλιοθήκη OpenSSL που υλοποιεί τα προαναφερόμενα πρωτόκολλα. Παρομοίως, πολύ συχνά υπάρχει αναφορά ως SSL/TLS σε υλοποιήσεις του πρωτοκόλλου TLS.

Δυστυχώς, το TLS δεν προσφέρει προστασία από επιθέσεις ανάλυσης της δικτυακής κίνησης (traffic analysis attacks). Ναι μεν τα δεδομένα μεταφέρονται κρυπτογραφημένα και παρέχεται έλεγχος της ακεραιότητας τους, αλλά κάποιος κακόβουλος χρήστης μπορεί να παρακολουθήσει τα δικτυακά πακέτα που μεταφέρονται και να αντλήσει βασικές πληροφορίες όπως για παράδειγμα τους ιστότοπους που επισκέπτεται το «θύμα» του.

Πιστοποιητικά

Το παρόν άρθρο δεν σκοπεύει να μελετήσει αναλυτικά τον τρόπο με τον οποίο λειτουργούν τα ψηφιακά πιστοποιητικά, ούτε και να εξηγήσει την εκκίνηση της διαδικασίας ασφαλούς σύνδεσης–που ονομάζεται χειραψία (handshake)–μεταξύ του χρήστη και της Διαδικτυακής υπηρεσίας.

Κάθε Διαδικτυακή υπηρεσία που επιθυμεί να υποστηρίξει ασφαλείς συνδέσεις, μέσω HTTPS και TLS, καλείται να εφαρμόσει και να εγκαταστήσει ένα πιστοποιητικό το οποίο εγκρίνεται από μια αρχή πιστοποίησης (certificate authority). Σκοπός είναι να ταυτοποιηθεί η Διαδικτυακή υπηρεσία και να εξασφαλιστεί ότι οι εκάστοτε χρήστες επικοινωνούν με την επιθυμητή υπηρεσία.

Οι φυλλομετρητές ιστού είναι εξαρχής προγραμματισμένοι να αναγνωρίζουν ψηφιακά πιστοποιητικά που εγκρίνονται από αξιόπιστες αρχές πιστοποίησης, ειδάλλως εμφανίζουν προειδοποιητικά μηνύματα και είναι στην αποκλειστική ευχέρεια του χρήστη να επιλέξει εάν θα ανταλλάξει πληροφορίες με την αντίστοιχη ιστοσελίδα.

Τέλος, κάθε πιστοποιητικό διαθέτει ημερομηνία λήξης και πρέπει να ακολουθηθεί συγκεκριμένη διαδικασία (από τον ιδιοκτήτη του) για την ανανέωση του.

Στην μπάρα πλοήγησης του φυλλομετρητή ιστού όπου διακρίνεται το https://www.homodigitalis.gr, έχει πραγματοποιηθεί σύνδεση μέσω HTTPS (και ακολούθως TLS) στην ιστοσελίδα της Homo Digitalis και η αρχή πιστοποίησης Let’s Encrypt (επισημασμένη σε κόκκινο πλαίσιο) επιβεβαιώνει την ταυτότητα της Homo Digitalis.

Συχνές Παγίδες

Αρκετές προχωρημένες επιθέσεις «ψαρέματος» (phishing) που έχουν στόχο την υποκλοπή στοιχείων, όπως π.χ. λογαριασμών χρηστών και αριθμών πιστωτικών/χρεωστικών καρτών, χρησιμοποιούν πιστοποιητικά και υλοποιούν ιστοσελίδες πανομοιότυπες με τις πραγματικές ξεγελώντας με αυτόν τον τρόπο τα υποψήφια «θύματα» τους.

Συνήθως προηγείται η αποστολή ενημερωτικού μηνύματος μέσω ηλεκτρονικής αλληλογραφίας ή μέσω κοινωνικού δικτύου που προτρέπει τον χρήστη σε κάποια ενέργεια επισκεπτόμενος την (φαινομενικά πραγματική) ιστοσελίδα.

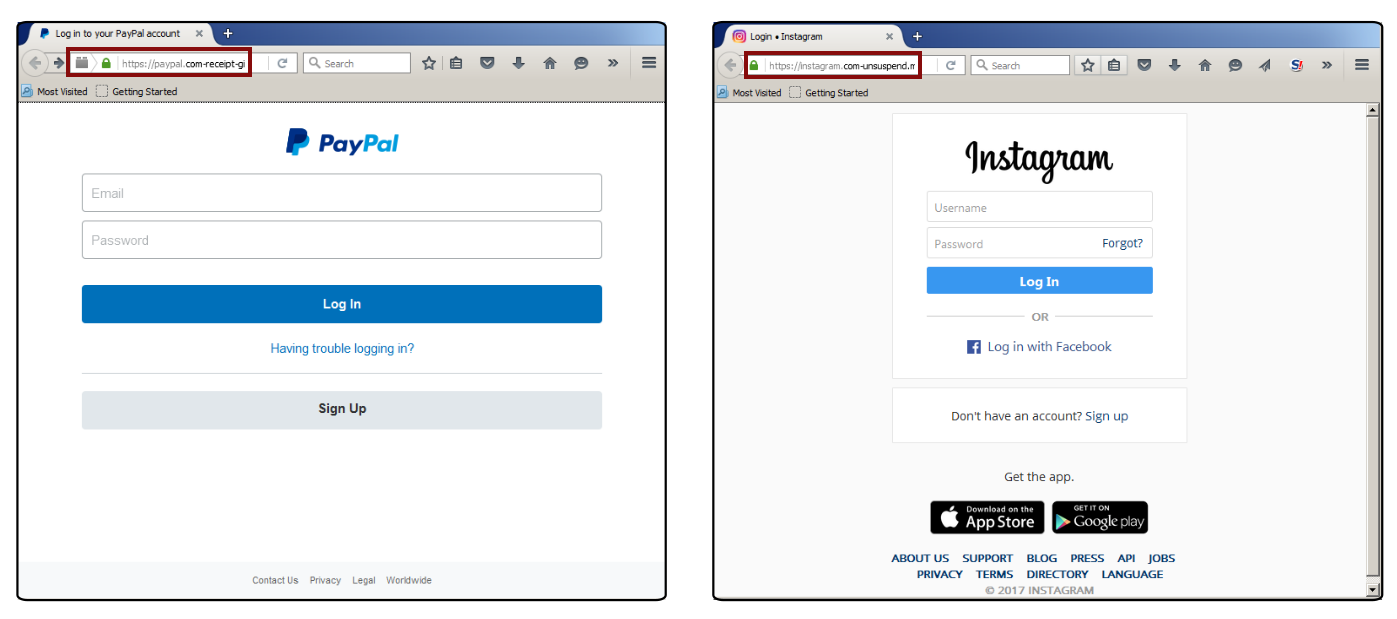

Στα παρακάτω στιγμιότυπα φαίνονται δύο τέτοιες καλοστημένες απόπειρες υποκλοπής. Ας δοθεί όμως προσοχή στους συνδέσμους (επισημασμένοι σε κόκκινα πλαίσια) – στο ένα στιγμιότυπο είναι π.χ. https://instagram.com-unsuspend.mx και όχι https://instagram.com όπως φυσιολογικά θα έπρεπε.

Στιγμιότυπα όπου φαίνονται ιστοσελίδες ψαρέματος πανομοιότυπες με τις πραγματικές, αλλά με κύρια διαφορά τους συνδέσμους που διαφέρουν από τους γνωστούς και πραγματικούς. Γίνεται χρήση πιστοποιητικών, ωστόσο αυτό δε σημαίνει ότι δε μπορούν να πραγματοποιηθούν κακόβουλες ενέργειες.

Στιγμιότυπα όπου φαίνονται ιστοσελίδες ψαρέματος πανομοιότυπες με τις πραγματικές, αλλά με κύρια διαφορά τους συνδέσμους που διαφέρουν από τους γνωστούς και πραγματικούς. Γίνεται χρήση πιστοποιητικών, ωστόσο αυτό δε σημαίνει ότι δε μπορούν να πραγματοποιηθούν κακόβουλες ενέργειες.

Πηγη: https://blogs.cisco.com/security/the-light-is-green-but-is-it-safe-to-go-abusing-users-faith-in-https

Πολύ μεγάλη προσοχή, λοιπόν, πρέπει να δίνεται στο σύνδεσμο (URL) που φαίνεται στη μπάρα διεύθυνσης (address bar) του φυλλομετρητή ιστού. Οι σύνδεσμοι προς phishing ιστοσελίδες τείνουν να μοιάζουν σε σημαντικό βαθμό με τους πραγματικούς συνδέσμους, αλλά παρόλα αυτά εμφανίζουν διαφορές.

Δηλαδή, υπάρχει ουσιώδης διαφορά μεταξύ https://www.homodigitalis.gr (πραγματικός σύνδεσμος) και https://www.h0modigitalis.gr (ψεύτικος σύνδεσμος).

Το γεγονός ότι το https://www.h0modigitalis.gr μπορεί να διαθέτει πιστοποιητικό και ότι ακολούθως ο φυλλομετρητής ιστού παρουσιάζει το περίφημο «πράσινο λουκέτο» δεν εξασφαλίζει ότι δεν πρόκειται για κακόβουλη ιστοσελίδα. Απλά υποδηλώνει, σύμφωνα με όσα ειπώθηκαν και παραπάνω στο άρθρο, ότι όντως υπάρχει σύνδεση με το https://www.h0modigitalis.gr και ότι η σύνδεση είναι κρυπτογραφημένη. Δεν προστατεύει, συνεπώς, τους χρήστες από εκλεπτυσμένες επιθέσεις phishing.

VPNs

Τα εικονικά ιδιωτικά δίκτυα (virtual private networks) μπορούν να χρησιμοποιηθούν ως ενδιάμεσοι κόμβοι μεταξύ του χρήστη και της εκάστοτε Διαδικτυακής υπηρεσίας. Αναλαμβάνουν ουσιαστικά την παραλαβή των δεδομένων από τον αποστολέα και την επαναπροώθηση τους στο δέκτη.

Μπορούν να χρησιμοποιηθούν στην απόκρυψη της δικτυακής κίνησης και με αυτόν τον τρόπο κάποιος κακόβουλος αναλυτής που παρακολουθεί τις επικοινωνίες, ή ακόμα και ο πάροχος υπηρεσιών Διαδικτύου (Internet service provider), δεν είναι σε θέση να γνωρίζει επακριβώς τη συμπεριφορά του χρήστη.

Υπάρχουν φυσικά, υπό προϋποθέσεις, μερικές εξαιρέσεις σε αυτό αν και προς το παρόν δεν πρόκειται να γίνει λεπτομερής αναφορά σε αυτές. Η χρήση VPNs ως ένα επιπρόσθετο μέτρο προστασίας είναι επομένως ιδανική για τη σύνδεση σε δίκτυα που δε θεωρούνται ασφαλή, όπως π.χ. σε κάποιο ανοικτό (open) ασύρματο σημείο πρόσβασης που μπορεί να παρακολουθείται. Επιπλέον, με τη σύνδεση σε VPNs μπορούν να παρακαμφθούν γεωγραφικοί ή άλλοι περιορισμοί που τακτικά ορίζονται από τις υπηρεσίες Διαδικτύου.

Όπως αναφέρθηκε προηγουμένως, οι συνδέσεις μέσω HTTPS προστατεύουν το περιεχόμενο των μηνυμάτων που μεταδίδονται αλλά μπορούν να «προδώσουν» κάποια βασικότερα στοιχεία συμπεριλαμβανομένων των ιστοτόπων που επισκέπτεται οποιοσδήποτε χρήστης. Σε συνδυασμό βέβαια με τη σύνδεση σε VPNs μπορεί να αποφευχθεί αυτό το ενδεχόμενο.

Με μια αναζήτηση στο Διαδίκτυο, μπορούν να βρεθούν πολλοί πάροχοι συνδρομητικών υπηρεσιών για πρόσβαση σε VPNs. Συνιστάται η λεπτομερής έρευνα και η προσεκτική επιλογή ενός παρόχου που διαθέτει καλή φήμη και αξιολογήσεις.

Διαφορετικά υπάρχει κίνδυνος οι πάροχοι να καταγράφουν (logging) τις δραστηριότητες των συνδρομητών τους σε ειδικά αρχεία, ή/και να βασίζονται σε παρωχημένες τεχνολογίες και πρωτόκολλα, ή/και να έχουν πραγματοποιήσει κακή υλοποίηση με αποτέλεσμα να εκτίθενται σημαντικά στοιχεία για τους συνδρομητές και τη συμπεριφορά τους. Εξαιρετικά σημαντικό επίσης είναι να χρησιμοποιούνται τα πρωτόκολλα IKEv2/IPSec ή OpenVPN τα οποία θεωρούνται αξιόπιστα.

DNS

Κάθε συσκευή που συνδέεται στο Διαδίκτυο αποκτά μία μοναδική διεύθυνση IP που είναι εύκολα κατανοητή και διαχειρίσιμη από τους ηλεκτρονικούς υπολογιστές αλλά ομολογουμένως απομνημονεύεται δυσκολότερα από τον άνθρωπο.

Μία τυπική IPv4 διεύθυνση έχει τη μορφή xxx.xxx.xxx.xxx και αναπαρίσταται με δεκαδικό συμβολισμό (decimal notation), ενώ μια νεότερου τύπου IPv6 διεύθυνση έχει τη μορφή xxxx:xxxx:xxxx:xxxx και αναπαρίσταται με δεκαεξαδικό συμβολισμό (hexadecimal notation).

Το σύστημα ονομάτων χώρου (domain name system) έχει ως σκοπό να αντιστοιχίζει ορισμένες από τις διευθύνσεις αυτές με ονόματα χώρου (domain names). Κάθε φορά που χρησιμοποιείται για παράδειγμα το ευκολομνημόνευτο όνομα χώρου homodigitalis.gr, αυτό μεταφράζεται απευθείας στη διεύθυνση IPv4 95.216.16.146.

Την αντιστοίχιση αυτή αναλαμβάνουν οι εξυπηρετητές DNS (DNS servers), οι οποίοι είναι κεντρικοί υπολογιστές που βρίσκονται σε κάθε μέρος του πλανήτη και ανήκουν τυπικά σε παρόχους υπηρεσιών και μεγάλους δημόσιους και ιδιωτικούς οργανισμούς.

Οι περισσότεροι από αυτούς τους εξυπηρετητές τείνουν να διατηρούν αρχεία καταγραφής (logs), δηλαδή έχουν τη δυνατότητα να σημειώνουν τα αιτήματα για συσχετίσεις μεταξύ διευθύνσεων και ονομάτων χώρων που πραγματοποιούν οι χρήστες.

Οι οικιακοί ηλεκτρονικοί υπολογιστές που συνδέονται στο Διαδίκτυο, μέσω των γνωστών παρόχων υπηρεσιών Διαδικτύου, συνήθως χρησιμοποιούν τους προεπιλεγμένους ανά τοποθεσία εξυπηρετητές DNS των παρόχων. Γενικά υπάρχει η δυνατότητα για αλλαγή των ρυθμίσεων στο επίπεδο του οικιακού διαποδιαμορφωτή/δρομολογητή (modem/router) που διαθέτει ο συνδρομητής, ή έστω στο επίπεδο του λειτουργικού συστήματος μέσω του προεγκατεστημένου λογισμικού διαχείρισης δικτύου (network management), ούτως ώστε να οριστούν εξυπηρετητές DNS διαφορετικοί από τους προκαθορισμένους.

Με μία σχετική αναζήτηση στο Διαδίκτυο μπορούν να βρεθούν διευθύνσεις γνωστών εξυπηρετητών DNS που υπόσχονται το σεβασμό της ιδιωτικότητας των χρηστών τους.

DNS Leaks

Πολλοί πάροχοι VPNs κατέχουν και λειτουργούν ιδιωτικούς εξυπηρετητές DNS για την προστασία της ιδιωτικότητας των συνδρομητών τους. Όμως, εάν έχουν καταχωρηθεί εσφαλμένες ρυθμίσεις για τη δικτύωση με το VPN ή/και σε κάποιες άλλες ειδικότερες περιπτώσεις, υπάρχει το ενδεχόμενο να χρησιμοποιηθούν οι προεπιλεγμένοι εξυπηρετητές DNS του παρόχου υπηρεσιών Διαδικτύου αντί για τους ιδιωτικούς εξυπηρετητές DNS του παρόχου VPN.

Άρα, με λίγα λόγια, ο πάροχος υπηρεσιών Διαδικτύου θα είναι δυνητικά σε θέση να γνωρίζει στοιχεία για τη συμπεριφορά του χρήστη παρόλο που γίνεται χρήση υπηρεσίας VPN. Αυτό το φαινόμενο ονομάζεται διαρροή DNS (DNS leak). Στο Διαδίκτυο υπάρχουν αρκετά εργαλεία για τον έλεγχο και τον εντοπισμό τέτοιων διαρροών.

Σκέψεις και Συμπεράσματα

Τα τελευταία τριάντα έτη έχουν προκύψει ραγδαίες εξελίξεις στο χώρο της πληροφορικής και των τηλεπικοινωνιών. Πλέον μεταφέρονται με άνεση τεράστιοι όγκοι προσωπικών δεδομένων από ένα σημείο του πλανήτη σε ένα άλλο, μέσα σε λίγα δευτερόλεπτα.

Μεγάλες εταιρείες και οργανισμοί διατηρούν κολοσσιαία σύνολα από ψηφιακά αρχεία που περιέχουν λεπτομέρειες για τις πολύπλευρες πτυχές του ιδιωτικού βίου εκατομμυρίων ανθρώπων.

Πέραν από τις τεχνολογίες που μπορούν να χρησιμοποιηθούν για την ενίσχυση της ιδιωτικότητας των χρηστών του Διαδικτύου, εξίσου σημαντική είναι η ευαισθητοποίηση (awareness) των ατόμων γύρω από τους κινδύνους που ελλοχεύουν από την αλόγιστη και ανήθικη συλλογή και επεξεργασία προσωπικών δεδομένων και η απαίτηση από τους οργανισμούς να χειρίζονται τα προσωπικά δεδομένα με σύνεση εφαρμόζοντας κατάλληλα τεχνικά και οργανωτικά μέτρα. Μόνο έτσι μπορούν να γίνονται σκέψεις για ένα πραγματικά ασφαλές Διαδίκτυο.

*Ο Γιάννης Κωνσταντινίδης είναι τελειόφοιτος φοιτητής στο Τμήμα Μηχανικών Πληροφοριακών και Επικοινωνιακών Συστημάτων του Πανεπιστημίου Αιγαίου. Συμμετέχει επί έτη σε πολλαπλά έργα ελεύθερου και ανοικτού λογισμικού και δίνει ομιλίες σχετικά με θέματα ιδιωτικότητας και προστασίας δεδομένων, πνευματικών δικαιωμάτων και ανοικτών τεχνολογιών.