Γράφει ο Γιάννης Κωνσταντινίδης*

Zούμε αδιαμφισβήτητα πρωτόγνωρες καταστάσεις. Ενώ φυσικά είναι προτεραιότητα να σωθούν ανθρώπινες ζωές και να περιοριστεί η εξάπλωση του κορωνοϊού, δεν πρέπει να ξεχνάμε τη σπουδαιότητα της θωράκισης μας ενάντια σε ψηφιακές απειλές. Γιατί δυστυχώς, αυτούς τους μήνες παρατηρούμε ότι αρκετοί επιτήδειοι χρησιμοποιούν την πανδημία ως «ευκαιρία» για να εξαπολύσουν επιθέσεις και απάτες μέσω του Διαδικτύου. Όπως θα δούμε στη συνέχεια μέσα από πραγματικά παραδείγματα, από τις κυβερνοεπιθέσεις σημειώνεται τεράστιο αρνητικό αντίκτυπο τόσο στους τελικούς χρήστες του Διαδικτύου όσο και στις κρίσιμες υποδομές που εστιάζουν στην αντιμετώπιση του COVID-19.

Σε αυτό το άρθρο, θα μελετήσουμε ορισμένα πρόσφατα γεγονότα κυβερνοασφάλειας και θα σχολιάσουμε τρόπους με τους οποίους μπορούμε να προστατευτούμε από αυτές. Όσοι εργάζεστε απομακρυσμένα από το σπίτι και χρησιμοποιείτε ψηφιακά εργαλεία τηλεσυνεργασίας και τηλεδιάσκεψης, είναι σημαντικό να ακολουθείτε τις διαδικασίες και κατευθυντήριες γραμμές που έχει θεσπίσει ο εργοδότης σας. Πρέπει να είμαστε εξαιρετικά προσεκτικοί στις ηλεκτρονικές επικοινωνίες (e-communications) και συναλλαγές (e-transactions) μας, γιατί άθελα μας μπορεί να εκθέσουμε τους εαυτούς μας ή/και άλλους.

Ηλεκτρονικό Ταχυδρομείο και SMS

Σε ένα περιστατικό, που δυνητικά «εκμεταλλεύεται» την παρούσα κατάσταση, οι επιτιθέμενοι υποδύονται στελέχη της Ελληνικής Αστυνομίας και αποστέλλουν αληθοφανή μηνύματα ηλεκτρονικού ταχυδρομείου (e-mails) σε υποψήφια θύματα τους. Το περιεχόμενο αυτών των μηνυμάτων έχει συνήθως αυστηρό ύφος, προσπαθεί να δημιουργήσει ένα κλίμα άγχους και προτρέπει τους χρήστες σε μία άμεση ενέργεια. Μέσα από τέτοιες επιθέσεις, οι επιτήδειοι προσπαθούν να παραπλανήσουν τους χρήστες και έχουν πιθανότατα ως απώτερο στόχο να μεταδώσουν κακόβουλο λογισμικό (malicious software) και να αποσπάσουν στοιχεία πιστωτικών καρτών, κωδικούς πρόσβασης σε ηλεκτρονικές υπηρεσίες και κοινωνικά δίκτυα, κ.α.

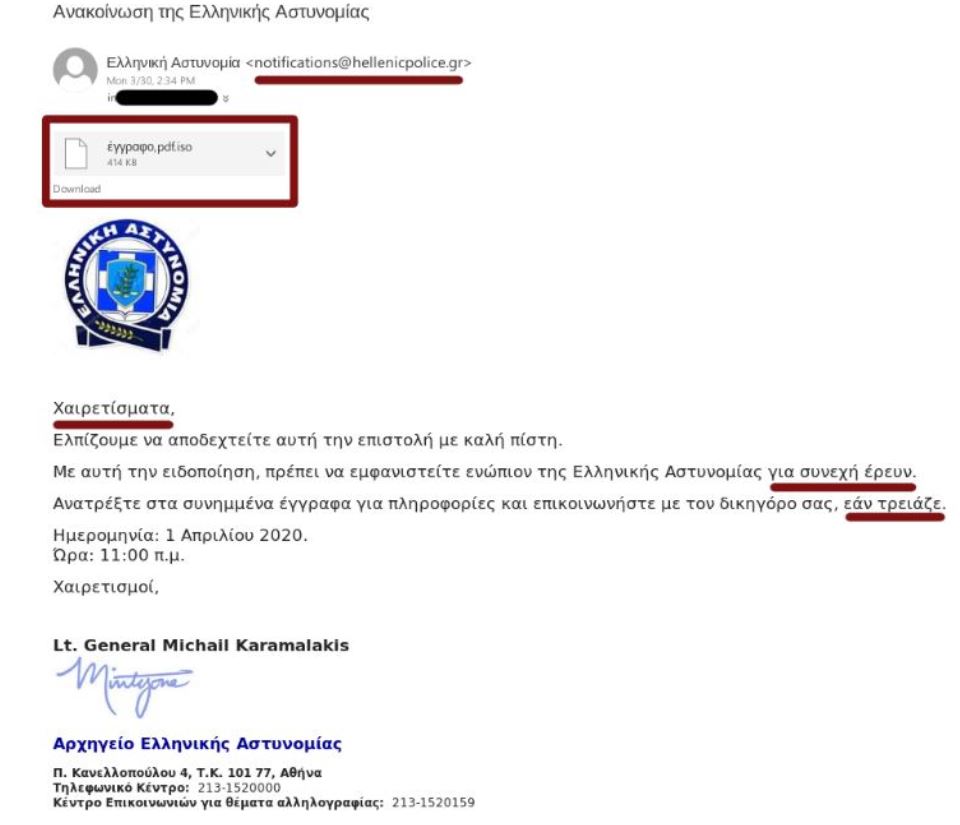

Στο παρακάτω στιγμιότυπο οθόνης, μπορούμε να δούμε στην πράξη το περιεχόμενο και τη δομή ενός μηνύματος που έφτασε απαρεμπόδιστα στο ηλεκτρονικό γραμματοκιβώτιο (e-mailbox).

Στο παράδειγμα αυτό, δυστυχώς το σύστημα ηλεκτρονικής αλληλογραφίας δεν κατόρθωσε να το χαρακτηρίσει αυτομάτως ως ανεπιθύμητο (spam). Επομένως, δεν πρέπει να βασιζόμαστε εξ’ ολοκλήρου στην παρουσία των προκαθορισμένων μηχανισμών ελέγχου. Χρειάζεται να είμαστε πάντοτε επιφυλακτικοί.

Κακόβουλο μήνυμα ηλεκτρονικού ταχυδρομείου το οποίο παρουσιάζεται ως επιστολή της Ελληνικής Αστυνομίας και περιλαμβάνει ύποπτο αρχείο.

Εξετάζοντας λίγο πιο προσεκτικά αυτό το μήνυμα, παρατηρούμε αρχικά ότι η διεύθυνση αποστολής είναι αληθοφανής. Το όνομα χώρου (domain name) που απεικονίζεται είναι το hellenicpolice.gr. Αυτό όμως δεν εξασφαλίζει σε καμία περίπτωση ότι το μήνυμα όντως στάλθηκε επίσημα από την υποδομή της Ελληνικής Αστυνομίας. Έπειτα, βλέπουμε ότι έχει γίνει επισύναψη (attach) ενός αρχείου με κατάληξη .iso που μάλλον δεν είναι κάτι που φυσιολογικά θα περιμέναμε. Ταυτόχρονα, παρατηρούμε ότι υπάρχουν ορθογραφικά λάθη και έλλειψη συνοχής σε αρκετά τμήματα του κειμένου. Τέλος, η επιστολή αυτή ούτε απευθύνεται σε κάποιο συγκεκριμένο άτομο ούτε αναφέρεται σε συγκεκριμένες καταστάσεις και αυτό κινεί αρκετά τις υποψίες.

H ανάγνωση της κεφαλίδας (header) ενός μηνύματος ηλεκτρονικής αλληλογραφίας μπορεί να μας βοηθήσει να κατανοήσουμε περισσότερες πληροφορίες σχετικά με την προέλευση του. Είναι ένας τρόπος που συχνά προδίδει τον επιτιθέμενο. Αυτή η μέθοδος προϋποθέτει ωστόσο κάποιες τεχνικές γνώσεις και σε αυτό το άρθρο δεν σκοπεύουμε να την αναλύσουμε περαιτέρω.

Η Ελληνική Αστυνομία, σε ανακοίνωση της, επιβεβαίωσε το περιστατικό. Φυσικά, παρόμοιες επιθέσεις έχουν εμφανιστεί σε πολλές ακόμη χώρες. Σε τέτοιου είδους απόπειρες προτείνεται η άμεση διαγραφή των μηνυμάτων και η επικοινωνία με τις διωκτικές αρχές εφόσον κρίνεται απαραίτητο.

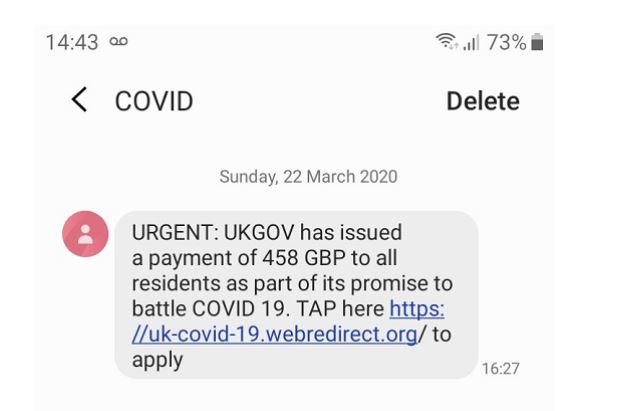

Σε άλλα επεισόδια που αποτυπώθηκαν από υπηρεσίες κυβερνοασφάλειας του Ηνωμένου Βασιλείου και των Ηνωμένων Πολιτειών, επιθέσεις ηλεκτρονικού ψαρέματος (phishing) πραγματοποιούνται εξίσου μέσω SMS. Συγκεκριμένα, σε ένα μήνυμα που παρουσιάζεται ως επίσημη επικοινωνία της Κυβέρνησης του Ηνωμένου Βασιλείου, οι χρήστες προτρέπονται να επισκεφτούν σύνδεσμο που λέγεται ότι περιέχει πληροφορίες σχετικά με την καταβολή ενός υποτιθέμενου επιδόματος. Αντιθέτως, πρόκειται για παγίδα και οι επιτιθέμενοι επιθυμούν την υποκλοπή λογαριασμών χρηστών, τραπεζικών στοιχείων, κ.α. Πέραν αυτού, τέτοιες επικοινωνίες μπορεί να χρησιμοποιηθούν ως μέσο για επιθέσεις ransomware οι οποίες μπορεί να έχουν ολέθριες συνέπειες για τις υποδομές και τα άτομα που μάχονται ενάντια στον κορωνοϊό.

Απόπειρα ηλεκτρονικού ψαρέματος μέσω SMS που παρουσιάζεται ως επίσημη επικοινωνία της Κυβέρνησης του Ηνωμένου Βασιλείου (πηγή).

Τηλεργασία

Η εργασία από το σπίτι είναι ομολογουμένως δύσκολη, αν σκεφτούμε ότι ίσως να μοιράζονται πολλά άτομα τον ίδιο χώρο. Όμως, οι δραστηριότητες επεξεργασίας εμπιστευτικών ή προσωπικών δεδομένων είναι αναγκαίο να διεκπεραιώνονται σε ένα απομονωμένο μέρος λαμβάνοντας διαρκώς υπόψιν τις κατευθυντήριες γραμμές του εργοδότη και τηρώντας τη νομοθεσία. Δεν αποκαλύπτουμε τα δεδομένα σε όσους δεν έχουν αιτιολογημένη και εξουσιοδοτημένη πρόσβαση και ταυτόχρονα ορίζουμε τεχνικά μέτρα για την προστασία τους από πιθανούς επιτιθέμενους. Ο Ευρωπαϊκός Οργανισμός για την Ασφάλεια Δικτύων και Πληροφοριών (ENISA) έχει δημοσιεύσει συμβουλές κυβερνοασφάλειας για την εξ’ αποστάσεως εργασία. Επιπρόσθετες συμβουλές μπορούν μάλιστα να βρεθούν αναρτημένες σε σελίδα του Υπουργείου Ψηφιακής Διακυβέρνησης. Ιδιαίτερα σημαντικές είναι και οι πρόσφατες κατευθυντήριες γραμμές της Αρχής Προστασίας Δεδομένων Προσωπικού Χαρακτήρα για τη λήψη μέτρων ασφάλειας στο πλαίσιο τηλεργασίας.

Σε προηγούμενο άρθρο είχε αναφερθεί ότι ακόμα και με το συνδυασμό HTTPS και TLS δεν παρέχεται προστασία απέναντι στην ανάλυση της δικτυακής κίνησης (network traffic analysis). Ένας κακόβουλος αναλυτής μπορεί να είναι σε θέση να παρακολουθήσει τη συμπεριφορά μας και να αντλήσει ουσιαστικές πληροφορίες. Με την αξιοποίηση κατάλληλα ρυθμισμένων εικονικών ιδιωτικών δικτύων (virtual private networks), τα δεδομένα περνούν κρυπτογραφημένα μέσα από «τούνελ» προτού φτάσουν στον εκάστοτε προορισμό καθιστώντας δυσκολότερη την ανίχνευση τους. Τους τελευταίους μήνες έχουν καταγραφεί ραγδαίες αυξήσεις στη χρήση VPNs σε παγκόσμιο επίπεδο. Βέβαια, η επιλογή παρόχων VPNs δεν είναι πάντα εύκολη υπόθεση καθώς μερικοί υποκύπτουν σε κυβερνοεπιθέσεις και άλλοι δε σέβονται την ιδιωτικότητα των χρηστών τους.

Διαθέτει ο εργοδότης μας υπηρεσία VPN; Λογισμικό κρυπτογράφησης; Ακολουθούμε την εκάστοτε προβλεπόμενη διαδικασία και ερχόμαστε σε επικοινωνία με το τμήμα τεχνικής υποστήριξης σε περίπτωση που αντιμετωπίσουμε πρόβλημα ή εάν έχουμε οποιουδήποτε είδους αμφιβολία.

Οι επικοινωνίες σε πραγματικό χρόνο (real-time communications) είναι καθοριστικές στο πλαίσιο της τηλεργασίας. Το FBI των ΗΠΑ έχει προειδοποιήσει για περιπτώσεις όπου άγνωστοι εισήλθαν σε ελεύθερα προσβάσιμες Διαδικτυακές τηλεδιασκέψεις και παρεμπόδισαν την ομαλή τους διεξαγωγή. Οι διοργανωτές των συνεδριών τηλεδιάσκεψης οφείλουν να ελέγχουν ποιοι εισέρχονται σε αυτές και να ορίζουν—όπου καθίσταται δυνατό—κωδικούς εισόδου και άλλα συναφή μέτρα. Προτιμούμε υπηρεσίες και εφαρμογές που προσφέρουν κρυπτογράφηση από-άκρο-σε-άκρο (end-to-end encryption) για τον περιορισμό φαινομένων διαρροής.

Μαθαίνουμε επίσης ότι περίπου πεντακόσιες χιλιάδες στοιχεία λογαριασμών της πλατφόρμας Zoom, γνωστής υπηρεσίας τηλεδιασκέψεων διοχετεύτηκαν στον σκοτεινό ιστό (dark web). Έναν παράγοντα αποτέλεσαν τα προβλέψιμα και αδύναμα συνθηματικά που χρησιμοποιούσαν οι χρήστες. Με τον ορισμό μακροσκελών και πολύπλοκων συνθηματικών και με την ενεργοποίηση—όπου είναι εφικτό—της αυθεντικοποίησης πολλαπλών παραγόντων (multi-factor authentication) διαφυλάσσουμε τους λογαριασμούς μας.

Συσκευές και Λογισμικό

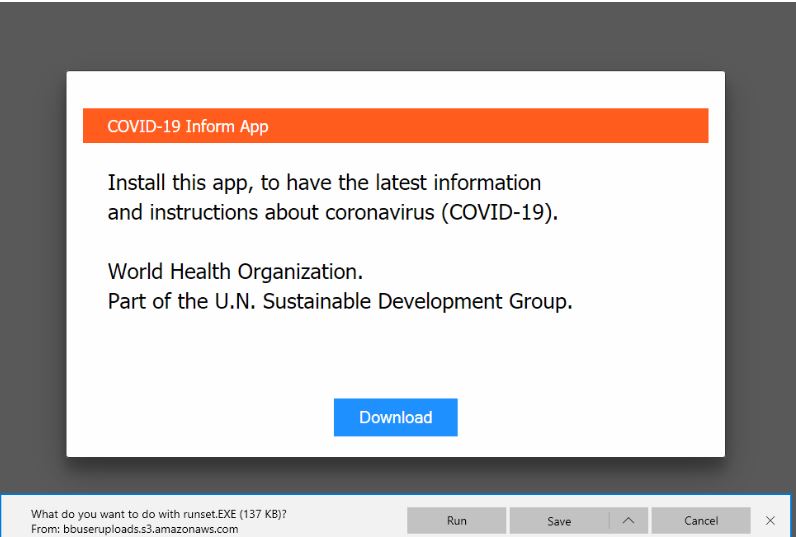

Εμφανίστηκε μία νέα επίθεση που στοχεύει σε οικιακούς δρομολογητές (routers) και κατορθώνει να αλλάξει τις καταχωρημένες ρυθμίσεις DNS—θυμηθείτε ότι έχει γίνει σύντομη αναφορά στο DNS σε προηγούμενο άρθρο—με αποτέλεσμα ορισμένες φορές να ανακατευθύνει τους χρήστες σε διαφορετική σελίδα.

Εκεί, οι επιτιθέμενοι προτρέπουν στους χρήστες να εγκαταστήσουν μία υποτιθέμενη εφαρμογή του Παγκόσμιου Οργανισμού Υγείας (World Health Organization) που προσφέρει ενημέρωση και οδηγίες για τον κορωνοϊό. Στην πραγματικότητα, αποτελεί κακόβουλο λογισμικό με τελικό σκοπό την υποκλοπή κωδικών πρόσβασης και λοιπών πληροφοριών.

Σελίδα στην οποία ανακατευθύνεται ο χρήστης και προτρέπει τη λήψη μίας υποτιθέμενης εφαρμογής του Παγκόσμιου Οργανισμού Υγείας (πηγή).

Κάποιοι προσπαθούν να εκμεταλλευτούν την πιθανή ανησυχία των πολιτών σχετικά με την πανδημία και προωθούν «σκιώδεις» εφαρμογές. Απαιτείται μεγάλη προσοχή κάθε φορά που εγκαθιστούμε λογισμικό. Προτιμούμε να λαμβάνουμε αξιόπιστες εφαρμογές από τα προεπιλεγμένα καταστήματα εφαρμογών (application marketplaces) που αντιστοιχούν στη συσκευή/λειτουργικό σύστημα που χρησιμοποιούμε. Επιπλέον, φροντίζουμε να κρατάμε το λογισμικό μας ενημερωμένο και δε λαμβάνουμε ενημερώσεις από μη-εγκεκριμένες πηγές.

Τελικές Σκέψεις

Με την πανδημία COVID-19 να έχει εξαναγκάσει τους περισσότερους να βρίσκονται στο σπίτι και να χρησιμοποιούν υπηρεσίες του Διαδικτύου για επαγγελματικούς λόγους και για ψυχαγωγία, τα φαινόμενα ηλεκτρονικών επιθέσεων και εγκλημάτων έχουν αυξηθεί. Είναι σημαντικό να βρισκόμαστε σε διαρκή επαγρύπνηση ώστε να εντοπίζουμε και να αντιμετωπίζουμε αποτελεσματικά διάφορες απόπειρες. Ας μην ξεχνάμε βέβαια και όσους δεν έχουν τόσο μεγάλη εξοικείωση με τις νέες τεχνολογίες, παρέχοντας τους συμβουλές και καθοδήγηση σε προβλήματα που ίσως αντιμετωπίζουν.

Για περισσότερες πληροφορίες σχετικά με την προστασία των προσωπικών δεδομένων εν μέσω της πανδημίας του κορωνοϊού, μπορείτε να διαβάσετε το άρθρο της Ελπίδας Βαμβακάς και της Μαρίνας Ζαχαροπούλου. Παράλληλα, ο Ιωάννης Κροντήρης στο άρθρο του δίνει έμφαση στην κινητή τηλεφωνία και στις εφαρμογές ιχνηλάτησης.

*Ο Γιάννης Κωνσταντινίδης εργάζεται ως σύμβουλος σε θέματα κυβερνοασφάλειας και διαχείρισης επικινδυνότητας. Είναι απόφοιτος του Τμήματος Μηχανικών Πληροφοριακών και Επικοινωνιακών Συστημάτων του Πανεπιστημίου Αιγαίου και νυν μεταπτυχιακός φοιτητής στον τομέα της Ηλεκτρονικής Διακυβέρνησης. Συμμετέχει επί έτη σε πολλαπλά έργα ελεύθερου και ανοικτού λογισμικού και δίνει ομιλίες σχετικά με θέματα ιδιωτικότητας και προστασίας δεδομένων, πνευματικών δικαιωμάτων και ανοικτών τεχνολογιών.